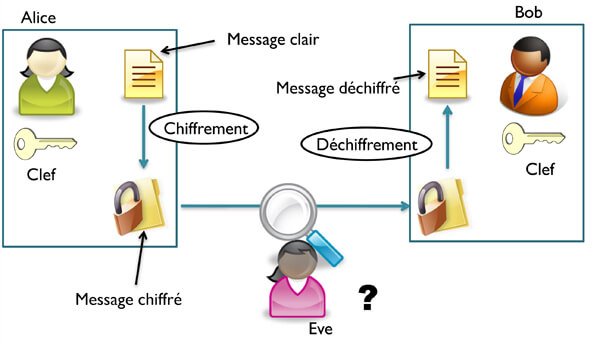

Aimeriez-vous vivre en live la fameuse histoire de Alice et Bob ? Vous verrez que ce n’est pas un monde imaginaire et que c’est assez réel. Ah, je vois d’autres Alice et Bob ne leurs dit absolument rien, alors que ce sont deux personnages illustratifs dans la cryptologie. C’est souvent utilisé pour montrer qu’à la conversion d’Alice et Bob, Eve (le pirateur) peut intercepter la conversation pour soit avoir les messages secrets, ou tout simplement pirater. C’est souvent représenter par cette illustration :

Ce que Alice et Bob font, c’est comme si vous visitiez, vous vous connectiez ou conversiez dans un site web quelconque mais ce que Eve fait, c’est ce qu’on a toujours tendance à se perdre car on ne sait pas comment peut-elle intercepter ces messages. Laissez moi vous apprendre aujourd’hui si vous ne le connaissez pas que Eve ne fait que le Sniffing ou en français L’analyse de paquets ou encore l’écoute du réseau.

Le sniffing est une technique consistant à faire les captures de chaque paquet d’une interface réseau. Sans pour autant aller trop loin, je veux vous montrer à faire cette manipulation sous Android.

Cela vous servira à des nombreuses choses telles que :

- Faire les diagnostiques pour trouver un access à Internet gratuit

- Diagnostiquer facilement votre connexion si vous avez des petits soucis

- Aussi, ça permet que vous ne soyez pas plus dans le bleu du réseau et comprendre encore mieux comment fonctionne le réseau Informatique.

Assez dit, Je vous présente tcpdump, un petit programme qui va vous permettre de faire l’écoute d’un réseau.

Installation de Tcpdump

Pour installer tcpdump,

- Il faut que votre Android soit rooté

- Il faut avoir Terminal emulator

- Téléchargez tcpdump dernieres versions

- Mettez le fichier téléchargé dans

/system/bin - Et c’est fini.

Exécution de Tcpdump

Vous avez enfin terminé à installer tcpdump dans votre Android, maintenant c’est le moment de l’exécuter. Pour l’exécuter :

- Ouvrez Terminal Emulator

- Tapez pour avoir les droits Super Utilisateur

su

- Après, exécutez juste

tcpdump

Je ne comprend rien de ce qui s’affiche

Pufff ! Je suis désolé pour ça mais je ne suis pas venu pour vous apprendre le cours de réseau car pour le comprendre, il faut avoir les notions sur le fonctionnement de chacun de protocole originaire de ces paquets mais par contre je vous présente un concept simple. Pour ceux qui se retrouve déjà dans le réseau, sachez juste ceci

- 192.168.0.1.4562 > 41.77.220.60.80 équivaut à 192.168.0.1:4562 > 41.77.220.60:80, ce qui veut dire que 192.168.0.1 envoie les requêtes avec le port source 4562 vers 41.77.220.60 via le port 80. Ce qui veux tout simplement dire que mon ordinateur essaye de se connecter dans 41.77.220.60 qui est l’adresse IP de moncompte.orange.cd

Le protocole FTP, Telnet et HTTP sont nuls

En maitrisant cet outil, sachez que si vous faites l’écoute de l’ensemble de réseau (On active le mode promiscuous pour la carte Ethernet et mode monitoring pour la carte WIFI), les protocoles précités ne seront que des technologies à ne pas utiliser si vous avez à faire à des données sensibles. Quand vous envoyez par exemple votre identifiant pour vous connecter dans un site web qui n’utilise que le protocole HTTP, Vos données s’affichent en claire dans l’écoute et c’est facile qu’on utilise vos données à des fins malveillants.

Pour afficher les données en claire, il faut activer le mode verbeuse comme suit

tcpdump -vv

Comment les pirates piratent avec

Déjà dans une seconde 100 paquets peuvent vous afficher à l’écran, Alors on se pose des questions, Eve aura à lire lettre par lettre tout ça ? Non ! Un Informaticien ne peut jamais faire une telle chose. Ils utilisent les expressions régulières pour qu’ils puissent extraire ce qui leurs semblent intéressant. Comment ? ça ne les aurait même pas du temps. ils peuvent faire

tcpdump -vv > fichierAlirePlusTard.txt

Avec ce code, tous les paquets s’afficheront que dans le fichier mentionné et après c’est facile à filtrer avec un langage comme PERL en utilisant les REGEX ou en se servant des filtres proposés par tcpdump.

Informations supplémentaires

Pour plus d’Info sur l’outil, faites

tcpdump -h

Ou lisez le Man officielle.

A savoir qu’il existe aussi Wireshark qui est aussi disponible sous Windows

salut genie

mais placé un fichier dans le sytem/bin sous android?

Pour la RDC c’est Ici ou encore Ici

salut genie

mais comment placé un fichier dans le sytem/bin sous android?

Votre téléphone devrais être rooté et utilise même Es explorer pour voir les fichiers racines de votre téléphone

OUI MON PHONE EST ROUTé et j’ai es explorer mais avec la novelle mise à jour je ne peut plus voir le fichier sustem

Il faut d’abord donner les droits root à Es explorer pour qu’il aie la possibilité de voir tes fichiers systèmes.

Pour faire ça, Il faut dans le menu Ex esplorer se diriger vers Outil et activer l’Explorateur root !

Moi je vois pas le fichier sys/bin et mon fone est bien rooté Infinix hot x554 aidé moi SVP

Soit dans la racine de ton téléphone et tu verras le dossiers sys,

svp je ne sais pas comment le télécharger, j’appuis sur le lien sa m’affiche les différent version a télécharger mais si j’appuis pour le faire aucun résultats. svp aider moi.

Allez vers le lien directe de la dernière version ici

Ces manipulations sont à effectuer sur ordinateur ou bien sur androïde ?

Ces manipulations s’effectuent sur le téléphone dans cet article.

Bonjour le grand Génie ! J’ai un petit problème ; au faite je n’arrive pas à enregistrer les paquets capturés dans un fichier (Ex: capture.tcpdump).

Si j’essaie : « tcpdump -vv > capture.tcpdump » il me répond par « gt : not found … capture.tcpdump : not fond… »

Mais si j’essaie « tcpdump -w capture.tcpdump » j’ai ceci:

u0_a62@scx15_w400_32:/ $ su

root@scx15_w400_32:/ # tcpdump -w capture.tcpdump

tcpdump: capture.tcpdump: Read-only file system

1|root@scx15_w400_32:/ #

Je dispose d’un Android itel_it_1403+ .

Aidez moi SVP !

Donnes toi les droits root et

Essaye cette commande :

mount -o remount,rw /system

Boss tu es trop bon que Dieu t’accompagne loin dans tes exploits.